Im Bereich Schadsoftware häufen sich aktuell die Fälle in denen wir Computer (Notebooks) bekommen die mit sog. Ransomware infiziert sind. Betroffene Systeme zeigen nach dem Anmeldevorgang eine über den gesamten Bildschirm gehende Meldung und fordern vom Besitzer die Zahlung einer bestimmten Summe um wieder Zugriff auf sein System zu erhalten.

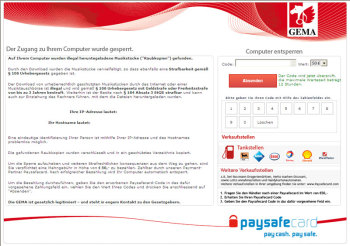

Die Autoren der Schadsoftware versuchen durch die missbräuchliche Verwendung von Logos und Bezeichnungen und dazu passender Vorwürfe sozialen Druck auf die Computerbesitzer auszuüben. Populär sind zurzeit u.a. Bundespolizei, BKA und GEMA sowie als Delikt das Anbieten/Herunterladen von Musikdateien, Filmen, Gewalt oder Pornografie.

Ziel der Täter ist es vom Betroffenen ein „Lösegeld“ für die „Entsperrung“ des Computers zu erhalten. Dieses soll mit weitestgehend anonymen Zahlungsmethoden wie „Ukash“ oder „Paysafecard“ erfolgen, deren Transaktionscode in ein Formular eingegeben oder an eine E-Mail Adresse gesendet werden soll.

Betroffen sind alle zurzeit gängigen Betriebssysteme von Microsoft (Windows XP, Windows Vista und Windows 7). Eine Infektion anderer Betriebssysteme bsw. von Apple oder Linux ist uns bisher nicht bekannt.

Zahlen Sie auf keinen Fall, spenden Sie lieber für etwas Sinnvolles wenn Sie Geld ausgeben möchten.

Die Schadsoftware steht nicht im Zusammenhang mit einer tatsächlich vorgenommenen Handlung. Eine Auswahl potentieller Opfer findet nicht statt (Zufall) und die Infektion wird in der Regel durch entsprechende E-Mails (SPAM) mit präparierten Anhängen oder durch den Aufruf manipulierter Internetseiten bsw. über die Trefferlisten von Suchmaschinen (Drive-by-Download) herbeigeführt.

Erstatten Sie Strafanzeige (Hessischen Landeskriminalamt: Merkblatt Phänomen Ransomware) und fotografieren Sie dafür den Bildschirm ihres Computers.

Trennen Sie den Computer vom Netz (Internet) um das Nachladen weiterer Schadsoftware zu verhindern.

Nach unserer bisherigen Erfahrung sind ihre Daten nicht gelöscht oder verschlüsselt und können gesichert bzw. wiederhergestellt werden. Auch das Betriebssystem und seine Funktionen können zumindest temporär von einem Fachmann wiederhergestellt werden.

Um die Gefahr einer Infektion mit der beschriebenen Schadsoftware zu verringern, können Sie bsw. auf folgende Maßnahmen zurückgreifen:

- Regelmäßiges Aktualisieren des Betriebssystems mit den entsprechenden Servicepacks und durch die von Microsoft zur Verfügung gestellten Sicherheitsupdates.

- Aktualisieren von Anwendungssoftware, vor allem Adobe Reader, Adobe Flash und Java (JRE) mit den zugehörigen PlugIns in regelmäßigen Abständen.

- Installation und regelmäßige Aktualisierung einer Antivirensoftware. Die Verwendung einer Vielzahl von „Sicherheitsprogrammen“ unterschiedlicher Hersteller verschlechtert unserer Ansicht nach die Übersicht und kann zur Behinderung bzw. Aufhebung der Schutzfunktionen führen.

- Legen Sie Benutzerkonten mit eingeschränkten Rechten an und verwenden Sie diese zum Surfen im Internet.

- Verwenden Sie alternative Browser wie bsw. Mozilla Firefox, Opera oder Google chrome in Kombination mit entsprechenden Sicherheitsaddons.

- Laden und Installieren Sie nur Anwendungssoftware von sicheren Quellen.

- Klicken Sie nicht auf Verweise (Links) in E-Mails oder Trefferlisten von Suchmaschinen, deren Ziel Sie nicht kennen und besuchen Sie keine „unseriösen“ Internetseiten.

- Führen Sie regelmäßig Datensicherungen (Backups) auf externe Speichermedien (Festplatten, Wechselmedien, CD/DVD, …) durch.

- Informieren Sie sich über aktuelle Probleme, Bedrohungen und Gefahren.

Schreibe einen Kommentar